AD 域集成认证

基于 Windows Server 环境的 AD(Active Directory)活动目录集成认证,是企业级应用中最常见的统一身份管理机制。云空间全面支持 AD 域集成认证,其应用场景主要分为:客户端认证登录、云桌面加入 AD 域 以及 连接桌面时的 SSO 自动登录。

一、 AD 域集成认证 三阶段逻辑

AD 域的集成是一个多阶段体系,虽然各阶段在功能实现上是独立的,但为了降低运维复杂度,建议三阶段统一使用同一个 AD 域控。

| 阶段 | 描述 | 实现前提 |

|---|---|---|

| 1. 客户端登录认证 | 终端用户在客户端使用 AD 账号登录云空间 | 管理端对接 AD 域控并导入用户账号 |

| 2. 云桌面加入 AD 域 | 云桌面操作系统(仅限 Windows)作为成员机加入域 | 管理端对接 AD 域控,桌面域 AD 域控网络可达 |

| 3. 桌面操作系统登录 | 用户连接桌面时,使用 AD 账号登录和启动 Windows 会话 | 桌面已加域,且配置了 桌面使用域账号登录 |

二、 客户端对接 AD 域控配置

若要启用 AD 账号登录云空间客户端,租户管理员或代运维管理员必须先在租户上下文中配置正确的认证参数。

2.1 AD 域控制器配置要点

访问 “用户管理 -> AD 域设置” 进行参数设定:

- 服务器地址(协议选择):

- 支持

ldap://或ldaps://协议。 - 强烈推荐使用

ldaps://(默认端口 636):只有在加密协议下,才允许用户通过客户端执行重置/修改密码的操作(如密码过期或管理员要求改密)。

- 支持

- 域管理员账号:

- 建议为云空间创建专门的、密码永不过期的 AD 管理员账号,避免与日常维护账号混用。

- 支持 DN 格式、UPN 格式 或 SAM 格式。

- 运维维护:在此登记的管理员账号需保证其长期可用。如果 AD 侧密码有调整,请务必及时回到此处进行编辑、更新并重新检测,否则将导致该租户下所有域用户无法通过客户端修改密码。

2.2 用户导入与检测

- 连通性检测:配置完成后,点击 “检测” 按钮。系统将测试管理端访问 AD 域控的网络连通性,以及域名、管理员账号密码的正确性。

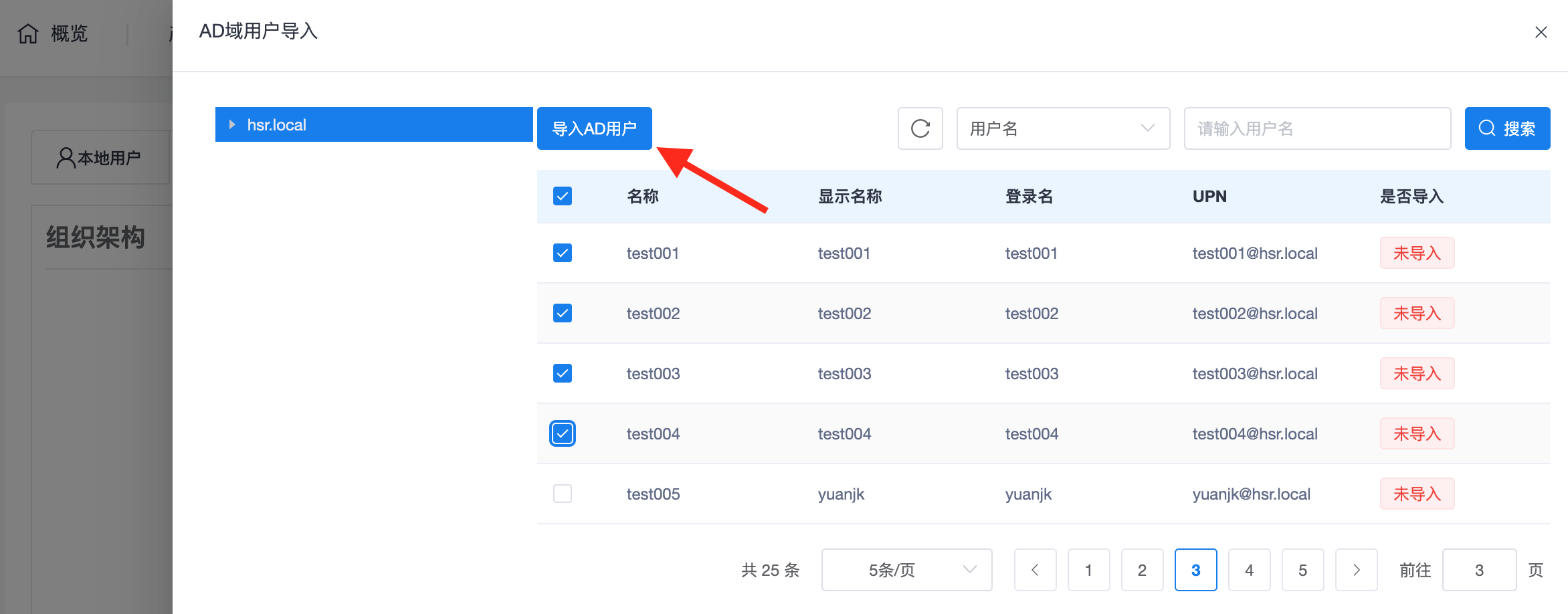

- 账号导入:对接成功后,管理员必须点击 “导入 AD 用户”,手动将需要使用云桌面的特定账号同步到云空间中。

三、 客户端 AD 账号登录

当租户完成了账号导入后,用户在客户端登录界面需勾选 “域用户” 选项:

注意:使用租户内创建的“本地用户”登录时,请勿勾选“域用户”。

四、 云桌面登录与 SSO 自动化

4.1 云桌面加入 AD 域

目前仅 Windows 桌面支持加域:

- 手动加域:由管理员在桌面系统内手动操作。

- 自动加域:在创建桌面、创建模板时配置,详见 桌面池管理 -> 自动加域 章节。

4.2 实现桌面自动登录(SSO)

若期望在连接桌面时无需二次输入密码,可采用以下方案:

方案 A:存储登录凭据(适用于本地/域用户)

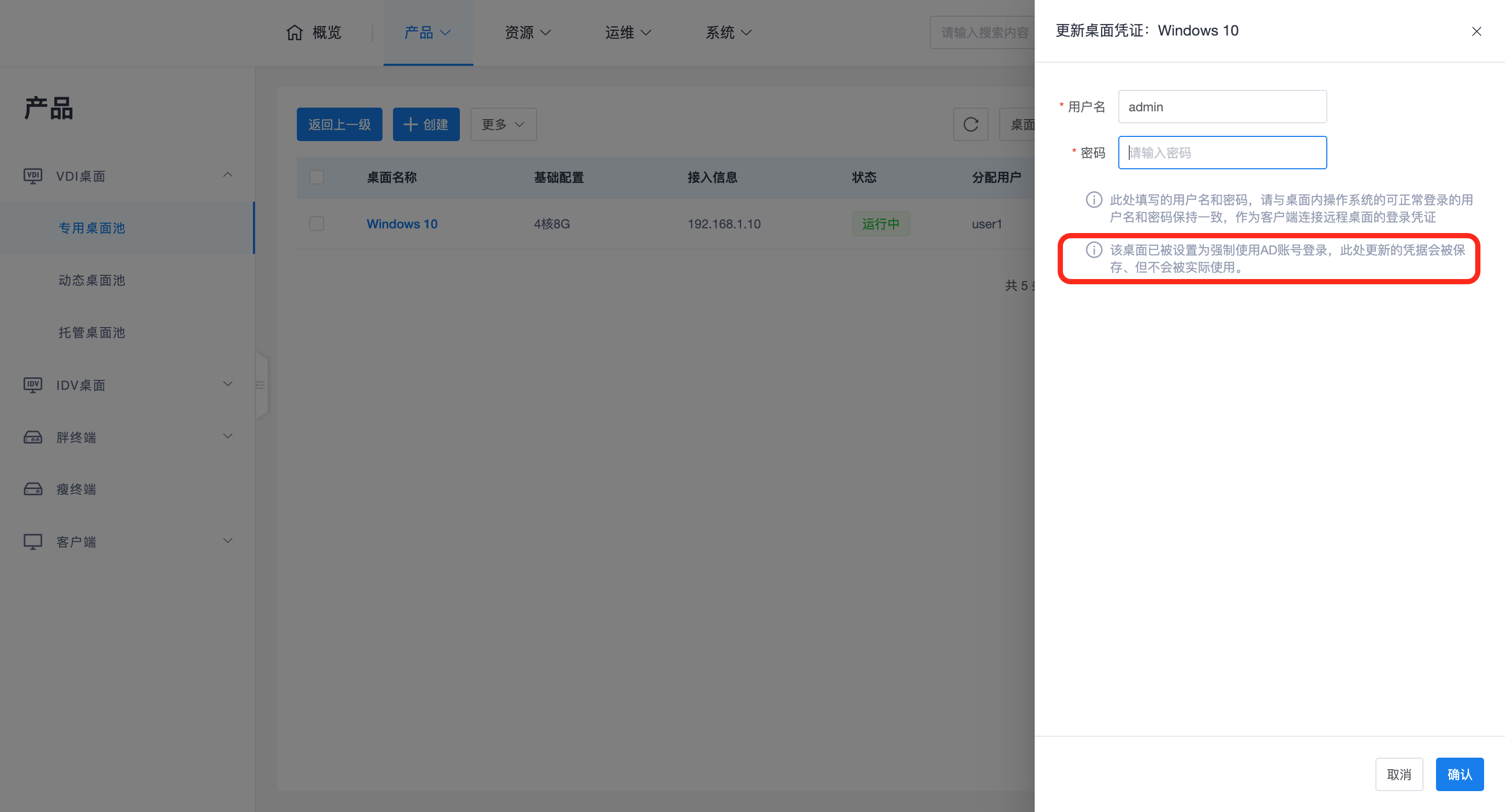

管理员可以预先为桌面设置登录凭据。访问 “桌面池 -> 桌面 -> 更多 -> 更新凭据”,填写正确的域名、域用户名及密码。

方案 B:凭据传递(仅限 AD 账号登录)

当用户使用 AD 账号登录客户端时,可强制桌面同步使用该凭据:

- 租户级选项:在租户“系统参数”中启用 “桌面使用域账号登录”。

- 策略级选项:系统会根据 策略组 中的“桌面使用域登录”配置进行最终运算:

- 未配置:顺从租户系统参数中的“桌面使用域账号登录”配置。

- 是:强制使用客户端登录时的 AD 凭据连接桌面。此时,桌面已配置的登录凭证(方案A)将被忽略。

重要警示:

- 若通过系统参数或策略组强制开启了“桌面使用域账号登录”,本地用户登录客户端后无法再连接该桌面。

- 只有从 AD 域控导入到云空间内的AD账号才能在客户端登录。